•Configuration de la vérification des connexions sécurisées.

•Ajouter le certificat Dr.Web dans les listes de certificats fiables d’applications.

•Ajout du certificat Dr.Web à la liste des certificats de confiance via la ligne de commande.

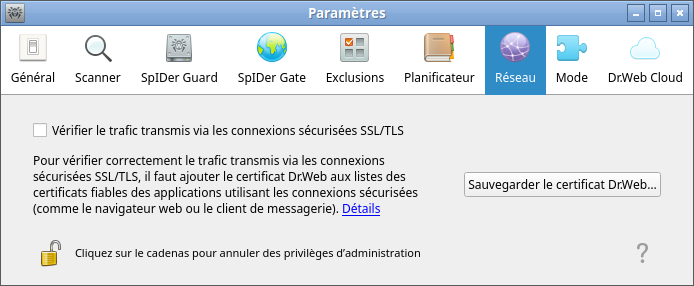

Dans l’onglet Réseau, vous pouvez activer pour le moniteur de connexions réseau SpIDer Gate le mode d’analyse du trafic transmis via les connexions réseau sécurisées qui utilisent les protocoles basés sur SSL et TLS.

Image 49. Onglet de la configuration de la protection contre les menaces transmises via le réseau

Configuration de la vérification des connexions sécurisées

Pour autoriser le moniteur SpIDer Gate à analyser le trafic transmis via les connexions réseau sécurisées qui utilisent les protocoles basés sur SSL et TLS, cochez la case Analyser le trafic transmis via les connexions sécurisées SSL/TLS. Pour désactiver l’analyse du trafic sécurisé, décochez la case.

Pour gérer la vérification du trafic sécurisé, il faut que l’application possède des privilèges élevés. Voir Gestion des privilèges du logiciel.

Si un client de messagerie (tel que Mozilla Thunderbird) est lancé dans le système, il faut le redémarrer après l’activation du mode Analyser le trafic transmis via les connexions sécurisées SSL/TLS. |

Pour le fonctionnement correct du mécanisme de vérification du trafic transmis via les connexions réseau sécurisées, exporter le certificat spécial Dr.Web vers un fichier. Ensuite, il faut ajouter manuellement le certificat exporté dans les listes de certificats fiables des applications utilisant les connexions sécurisées. Tout d’abord, ce sont les navigateurs web et les clients de messagerie. Si vous n’ajoutez pas le certificat Dr.Web dans la liste de certificats fiables du navigateur web, les données seront affichées d’une manière incorrecte. Il s’agit des données obtenues des sites l’accès auxquels s’effectue via le protocole sécurisé HTTPS (par exemple, les sites de systèmes de banking en ligne ou d’interfaces des services de messagerie). Si le certificat Dr.Web ne sera pas ajouté dans la liste de certificats fiables du client de messagerie, il sera impossible de s’authentifier sur les serveurs de messagerie utilisant les protocoles sécurisés pour la transmission des messages (tels que SMTPS).

Pour exporter le certificat Dr.Web vers un fichier, cliquez sur Enregistrer le certificat Dr.Web, ensuite, dans la fenêtre qui apparaît, indiquez l’emplacement de sauvegarde. Par défaut le fichier reçoit le nom SpIDer Gate Trusted Root Certificate.pem que vous pouvez modifier, si nécessaire.

Ensuite, ajoutez manuellement le fichier sauvegardé du certificat Dr.Web dans la liste de certificats fiables des applications dont le fonctionnement a été perturbé lors de l’établissement des connexions sécurisées. Il suffit d’ajouter une seule fois le certificat dans la liste pour une application. Plus tard, si vous cochez et décochez la case Analyser le trafic transmis via les connexions sécurisées SSL/TLS sur la page des paramètres Réseau, vous ne serez plus obligé de sauvegarder et ajouter le certificat Dr.Web dans la liste des fiables encore une fois.

Ajouter le certificat Dr.Web dans les listes de certificats fiables d’applications

Navigateur web Mozilla Firefox

1)Sélectionnez l’élément Paramètres dans le menu principal, ensuite, sur la page de paramètres qui s’affiche, sélectionnez l’élément Supplémentaires, et sur la page qui s’ouvre — la section Certificats.

2)Cliquez sur Consulter les certificats, dans la fenêtre qui apparaît, sélectionnez l’onglet Centres de certification et cliquez sur Importer.

3)Dans la fenêtre qui s’affiche, indiquez le chemin vers le fichier du certificat Dr.Web (par défaut, c’est le fichier SpIDer Gate Trusted Root Certificate.pem) et cliquez sur Ouvrir.

4)Ensuite dans la fenêtre qui s’affiche, indiquez à l’aide des cases à cocher le niveau de fiabilité du certificat. Il est recommandé de cocher toutes les trois cases (pour identifier des sites web, pour identifier les utilisateurs d’e-mail, pour identifier le logiciel). Ensuite, cliquez sur OK.

5)Dans la liste des certificats fiables, une rubrique DrWeb, va apparaître. Cette rubrique contient le certificat ajouté (par défaut SpIDer Gate Trusted Root Certificate) en tant que certificat.

6)Fermez la fenêtre contenant la liste de certificats en cliquant sur OK. Puis, fermez la page des paramètres du navigateur (fermez l’onglet correspondant dans la barre du navigateur).

Client de messagerie Mozilla Thunderbird

1)Sélectionnez l’élément Paramètres dans le menu principal, ensuite, dans la fenêtre de paramètres qui s’affiche, sélectionnez la section Supplémentaires, et sur la page qui s’ouvre — l’onglet Certificats.

2)Cliquez sur Consulter les certificats, dans la fenêtre qui apparaît, sélectionnez l’onglet Centres de certification et cliquez sur Importer.

3)Dans la fenêtre qui s’affiche, indiquez le chemin vers le fichier du certificat Dr.Web (par défaut, c’est le fichier SpIDer Gate Trusted Root Certificate.pem) et cliquez sur Ouvrir.

4)Ensuite dans la fenêtre qui s’affiche, indiquez à l’aide des cases à cocher le niveau de fiabilité du certificat. Il est recommandé de cocher toutes les trois cases (pour identifier des sites web, pour identifier les utilisateurs d’e-mail, pour identifier le logiciel). Ensuite, cliquez sur OK.

5)Dans la liste des certificats fiables, une rubrique DrWeb, va apparaître. Cette rubrique contient le certificat ajouté (par défaut SpIDer Gate Trusted Root Certificate) en tant que certificat.

6)Fermez la fenêtre contenant la liste des certificats en cliquant sur OK, puis fermez la fenêtre de configuration du client de messagerie en cliquant sur Fermer.

7)Redémarrez le client de messagerie.

Ajout du certificat Dr.Web à la liste des certificats de confiance via la ligne de commande

Vous pouvez ajouter le certificat non seulement via l’interface graphique, mais aussi via la ligne de commande. Pour générer le certificat, exécutez la commande suivante (il faudra indiquer le nom du fichier vers lequel sera enregistré le fichier au format PEM) :

$ drweb-ctl certificate > <cert_name>.pem |

Ensuite, ajoutez le certificat au stockage système. Dans de différentes distributions de Linux, cette operation est effectuée à l’aide des commandes différentes.

Dans Ubuntu, Debian, Mint :

# cp <cert_name>.pem /etc/ssl/certs/ |

Dans СentOS et Fedora :

# cp <cert_name>.pem /etc/pki/ca-trust/source/anchors/ |