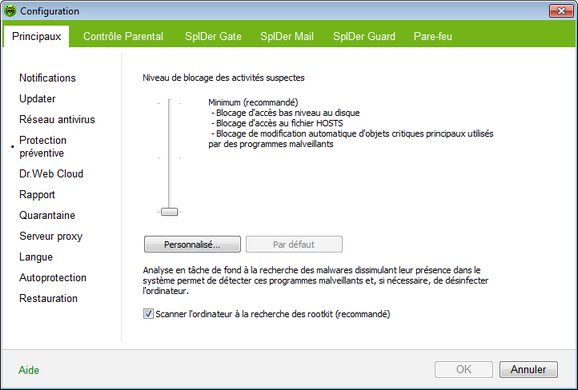

Sur cette page, vous pouvez configurer les réactions de Dr.Web face aux actions d'autres programmes qui pourraient compromettre la sécurité de votre ordinateur. Vous pouvez également activer le scan anti-rootkits (programmes malveillant utilisés pour dissimuler les modifications apportés dans l'OS telles que le fonctionnement de certains processus, la modification des clés de la base de registre, des dossiers et fichiers) de l'OS en mode de fond.

Pour obtenir des détails sur une option, cliquez sur le thème correspondant dans l'image.

Pour obtenir des informations sur des options disponibles sur d'autres pages,

cliquez sur le lien correspondant dans l'image.

Niveau de la Protection préventive

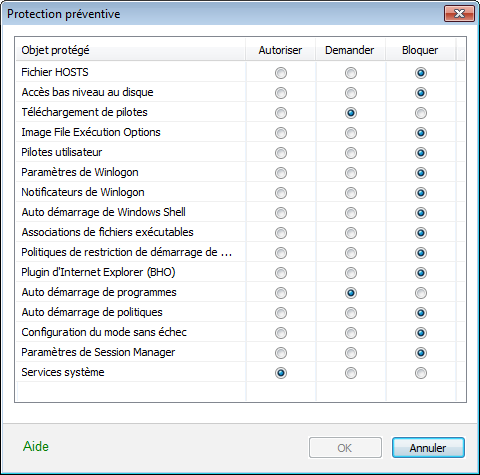

Dans le mode par défaut Minimum, Dr.Web désactive les modifications automatiques des objets système, modifications qui font clairement état d'une tentative malveillante pour endommager l'OS. Il bloque également l'accès de bas niveau au disque et protège le fichier HOSTS des modifications. ![]() Détails

Détails

|

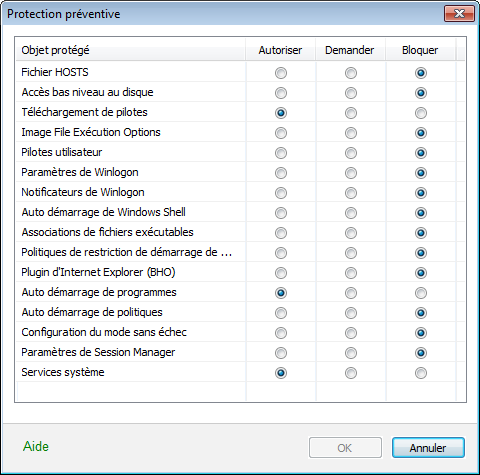

S'il existe un risque élevé d'infection de votre ordinateur, vous pouvez renforcer la protection en choisissant le mode Medium. Dans ce mode, Dr.Web bloque l'accès aux objets critiques qui peuvent être potentiellement utilisés par des logiciels malveillants. ![]() Détails

Détails

|

|

Utiliser ce mode peut entraîner des problèmes de compatibilité avec des logiciels légitimes qui utilisent les branches du registre protégées. |

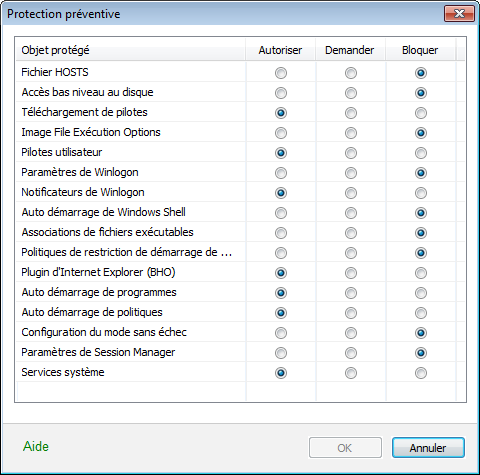

Lorsqu'il est requis d'avoir un contrôle total sur les objets critiques Windows, vous pouvez sélectionner le mode Paranoïde. Dans ce mode, Dr.Web vous permet d'avoir également un contrôle interactif sur le chargement de drivers et le lancement automatique de programmes.![]() Détails

Détails

|

Mode personnalisé

Ce mode fournit une configuration flexible des réactions de Dr.Web à des événements particuliers qui peuvent compromettre la sécurité de votre ordinateur.

Objet protégé |

Description |

||||||||||||||||||||||||||||||||||||||||||||

Fichier HOSTS |

Le système d'exploitation utilise le fichier HOSTS lors de sa connexion à Internet. Des modifications de ce fichier peuvent indiquer une infection virale. |

||||||||||||||||||||||||||||||||||||||||||||

Accès bas niveau au disque |

Empêche les applications d'écrire sur les disques par secteurs évitant le système de fichiers. |

||||||||||||||||||||||||||||||||||||||||||||

Chargement de drivers |

Empêche les applications de charger des drivers nouveaux ou inconnus. |

||||||||||||||||||||||||||||||||||||||||||||

Objets critiques Windows |

D'autres options permettent la protection des branches de registre suivantes contre la modification : Image File Execution Options :

User Drivers :

Winlogon registry keys :

Winlogon notifiers :

Windows registry startup keys :

Executable file associations :

Politiques de restriction du démarrage des programmes (SRP) :

Browser Helper Objects for Internet Explorer (BHO) :

Autorun of programs :

Autorun of policies :

Safe mode configuration :

Session Manager parameters :

System services :

|

|

Si un problème survient durant l'installation d'une mise à jour Microsoft importante ou durant l'installation et le fonctionnement de programmes (y compris des programmes de défragmentation), désactivez les options correspondantes. |

Scan Anti-rootkit en tâche de fond

Le composant Anti-rootkit intégré à Dr.Web offre des fonctions de scan en tâche de fond du système d'exploitation à la recherche de menaces complexes ainsi que des fonctionnalités de traitement des infections actives lorsque c'est nécessaire.

Si cette option est activée, Dr.Web Anti-rootkit réside de manière permanente en mémoire. A la différence du scan à la volée des fichiers effectué par SpIDer Guard, le scan des rootkits (programmes malveillant utilisés pour dissimuler les modifications apportés dans l'OS telles que le fonctionnement de certains processus, la modification des clés de la base de registre, des dossiers et fichiers) inclut la vérification des objets autorun, des processus et des modules en cours, de la mémoire vive (RAM), des disques MBR/VBR, du BIOS de l'ordinateur et d'autres objets système.

Une des fonctionnalités principales de Dr.Web Anti-rootkit est sa faible consommation des ressources système ainsi que sa prise en considération des capacités hardware.

Lorsque Dr.Web Anti-rootkit détecte une menace, il notifie l'utilisateur et neutralise l'activité malveillante.

|

Durant le scan des rootkit en tache de fond, les fichiers et dossiers specifies a la page Exclusion de SpIDer Guard sont exclus de l'analyse. |

Pour activer le scan en tâche de fond, cochez la case Scanner l'ordinateur à la recherche des rootkit (recommandé).

|

Vous pouvez configurer les notifications sur les actions de la protection préventive s'affichant sur le bureau ou les notifications par email. |