Dr.Web利用专门组件“安全审计”对移动设备安全状态进行诊断,并提示如何消除发现的安全隐患和漏洞。此组件在注册授权第一次运行软件后自动启动。

可能的问题和解决方法

Dr.Web侦测以下安全问题:

•漏洞。

•影响设备安全的系统设置。

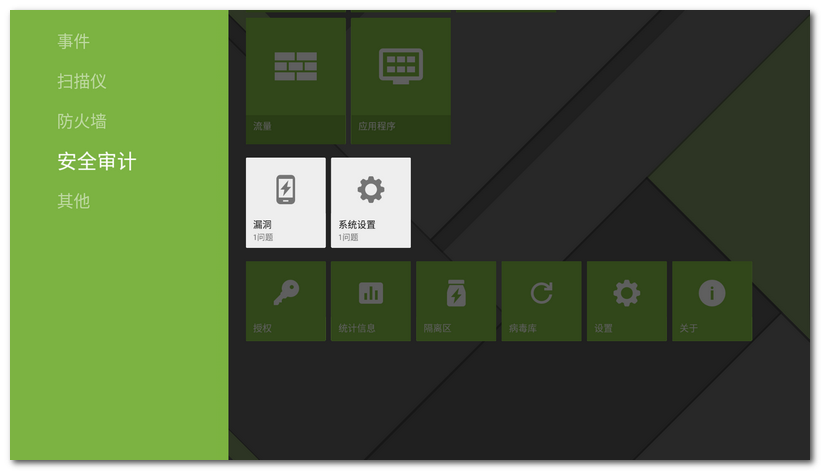

打开发现的安全问题列表,请在Dr.Web主屏幕选择安全审计。

漏洞指的是程序代码中存在的缺陷,不法分子有可能利用这些缺陷破坏系统运行。

安全审计分析设备系统中存在以下漏洞:BlueBorne、EvilParcel、Extra Field、Fake ID、Janus、ObjectInputStream Serialization、OpenSSLX509Certificate、PendingIntent、SIM Toolkit、Stagefright和Stagefright 2.0。

不法分子利用漏洞可以将程序代码植入应用,植入后应用程序会执行威胁设备安全的功能。

如发现设备上存在上述漏洞,请在设备生产厂商官网检查是否有操作系统更新,因为新版本中很可能已消除了漏洞。如没有更新,建议只安装来源可靠的应用。

如果设备上开放了root访问权限,也就是为获得超级用户(root)权限而对设备进行了改动,会给各种威胁的入侵带来便利,会允许更改和删除系统文件,造成设备无法使用。如果是您自行进行的这些更改,为安全起见,建议您取消这些更改。如果root权限属于设备的技术特点或您需要root权限来完成某些操作,请在从非可靠来源下载应用时特别留意。

安全审计能够发现以下影响设备安全的系统设置:

•允许调试。USB调试是为研发人员而设,可以在电脑和Android移动设备间复制数据、在设备安装应用、查看已安装应用的日志,在某些情况下可以删除日志。如果您不是研发人员,不使用调试模式,建议将其禁用。在此问题详细信息屏幕选择设置即可进入相应的系统设置窗口。

•允许从未知来源安装。从未知来源安装应用是Android设备威胁传播的主要途径。不是从官方应用目录下载的应用很有可能不安全,会给移动设备造成危害。为降低安装危险应用的风险建议禁止从未知来源安装应用。在此问题详细信息屏幕选择设置即可进入相应的系统设置窗口。此外,建议检查所有已安装的应用程序是否存在威胁。在扫描前请确信Dr.Web病毒库已更新。

•Dr.Web通知被阻止。在这种情况下无法及时通知发现安全威胁。这会降低设备保护级别并会因此导致设备被感染。因此建议在设备设置中启用Dr.Web通知。

•安装有自定义证书。如发现设备存在自定义证书,会在安全审计中显示相关信息。利用自定义证书第三方可以查看您的网络使用。如果您不知道这些证书的用途,建议将其从设备上删除。

如在设备上发现利用漏洞Fake ID的应用程序,会在安全审计单独列出这些应用程序。这些应用程序可能是恶意软件,建议将其删除。删除操作是在有关此应用的详细信息屏幕选择删除,或使用操作系统工具进行删除。