In diesem Abschnitt legen Sie fest, welche Aktionen Dr.Web für Anwendungen der Drittanbieter ausführen soll, die die Sicherheit Ihres Rechners bedrohen können. Außerdem können Sie den Schutz vor Exploits konfigurieren.

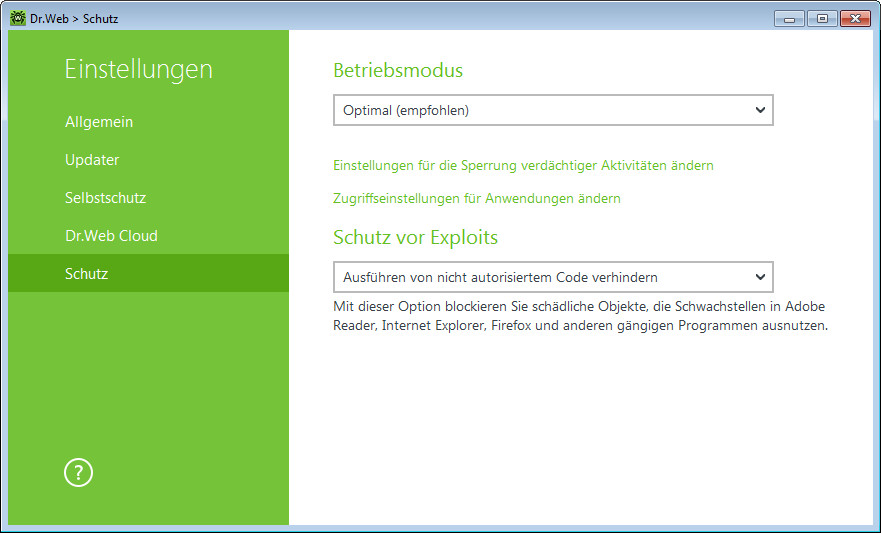

Abbildung 11: Auswahl des Schutzmodus

Sie können einen individuellen Schutzmodus für einzelne Anwendungen festlegen und einen vordefinierten Modus auswählen, dessen Einstellungen für alle anderen Prozesse verwendet werden.

Um einen allgemeinen Präventivschutz-Modus festzulegen, wählen Sie den gewünschten Modus in der Liste Betriebsmodus aus oder klicken Sie auf Einstellungen für die Sperrung verdächtiger Aktivitäten ändern. Im letzteren Fall wird ein Dialogfeld angezeigt, in dem Sie sich über die Einstellungen jedes Modus informieren und diese bei Bedarf ändern können. Alle vorgenommenen Änderungen werden im Modus Benutzerdefiniert gespeichert. Hier können Sie auch ein neues Profil erstellen.

So erstellen Sie ein neues Profil

1.Klicken Sie auf die Schaltfläche ![]() .

.

2.Geben Sie im angezeigten Dialog einen Namen für das neue Profil an.

3.Überprüfen Sie die Standardeinstellungen und passen Sie diese bei Bedarf individuell an.

Um die Einstellungen des Präventivschutzes für einzelne Anwendungen individuell festzulegen, klicken Sie auf Zugriffseinstellungen für Anwendungen ändern. Im angezeigten Dialogfeld können Sie eine neue Regel für die ausgewählte Anwendung erstellen, eine vorhandene Regel bearbeiten oder eine nicht mehr benötigte Regel entfernen.

So fügen Sie eine Regel hinzu

1.Klicken Sie auf die Schaltfläche ![]() .

.

2.Klicken Sie im angezeigten Dialog auf die Schaltfläche Durchsuchen und geben Sie den Pfad zur ausführbaren Datei der gewünschten Anwendung an.

3.Überprüfen Sie die Standardeinstellungen und passen Sie diese bei Bedarf individuell an.

Um eine vorhandene Regel zu bearbeiten, wählen Sie sie in der Liste aus und klicken Sie auf die Schaltfläche ![]() .

.

Um eine vorhandene Regel zu entfernen, wählen Sie sie in der Liste aus und klicken Sie auf die Schaltfläche ![]() .

.

Präventivschutz-Niveau

Im Funktionsmodus Optimal, der standardmäßig verwendet wird, verbietet Dr.Web die automatische Änderung von Systemobjekten, deren Modifikation auf einen Versuch der Betriebssystemschädigung hindeutet. Ebenso werden der Low-Level-Zugriff auf das Laufwerk und die Änderung der HOSTS-Datei verboten.

Bei erhöhtem Infektionsrisiko können Sie das Schutzniveau auf Mittel setzen. In diesem Modus wird zusätzlich der Zugriff auf systemkritische Objekte gesperrt, die von Schadprogrammen ausgenutzt werden könnten.

|

In diesem Modus können Kompatibilitätsprobleme mit Drittanbieter-Programmen auftreten, welche die geschützten Registry-Strukturen verwenden. |

Wenn Sie die vollständige Kontrolle über den Zugriff auf kritische Objekte von Windows haben wollen, können Sie das Schutzniveau auf Paranoid erhöhen. In diesem Fall können Sie auch das Laden von Treibern und den Autostart von Programmen interaktiv steuern.

Im Modus Benutzerdefiniert können Sie das gewünschte Schutzniveau für jedes Objekt auswählen.

Zu schützendes Objekt |

Beschreibung |

|---|---|

Integrität ausgeführter Anwendungen |

Mit dieser Funktion lassen Sie Prozesse überwachen, die in die gestarteten Anwendungen eindringen und dadurch die Sicherheit Ihres Rechners bedrohen. |

Integrität von Benutzerdateien |

Mit dieser Funktion lassen Sie Prozesse überwachen, die Benutzerdateien nach einem bekannten Algorithmus ändern. Solches auf Ransomware hindeutende Verhalten kann eine große Gefahr für die Sicherheit des Rechners darstellen. |

HOSTS-Datei |

Die HOSTS-Datei dient der festen Zuordnung von Hostnamen mit IP-Adressen und somit dem leichteren Internet-Zugriff. Diese Datei ist häufig das Ziel von Viren und anderen Schadprogrammen. |

Low-Level-Zugriff auf Laufwerk |

Mit dieser Option verhindern Sie, dass Anwendungen Daten sektorweise unter Umgehung des Dateisystems direkt auf die Festplatte schreiben. |

Laden von Treibern |

Mit dieser Option verhindern Sie, dass Anwendungen neue oder unbekannte Treiber laden. |

Kritische Windows-Bereiche |

Andere Einstellungen dienen zum Schutz sicherheitsrelevanter Registry-Strukturen (sowohl im Systemprofil als auch in den Profilen aller Benutzer) vor Manipulationen. Zugriff auf Image File Execution Options: •Software\Microsoft\Windows NT\CurrentVersion\Image File Execution Options Zugriff auf User Drivers: •Software\Microsoft\Windows NT\CurrentVersion\Drivers32 •Software\Microsoft\Windows NT\CurrentVersion\Userinstallable.drivers Winlogon-Parameter: •Software\Microsoft\Windows NT\CurrentVersion\Winlogon, Userinit, Shell, UIHost, System, Taskman, GinaDLL Winlogon-Benachrichtigungs-DLLs: •Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Notify Autostart der Windows-Shell: •Software\Microsoft\Windows NT\CurrentVersion\Windows, AppInit_DLLs, LoadAppInit_DLLs, Load, Run, IconServiceLib Verknüpfungen ausführbarer Dateien: •Software\Classes\.exe, .pif, .com, .bat, .cmd, .scr, .lnk (Schlüssel) •Software\Classes\exefile, piffile, comfile, batfile, cmdfile, scrfile, lnkfile (Schlüssel) Richtlinien für Softwareeinschränkung (SRP): •Software\Policies\Microsoft\Windows\Safer Plug-ins (BHOs) des Internet Explorers: •Software\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects Autostart von Programmen: •Software\Microsoft\Windows\CurrentVersion\Run •Software\Microsoft\Windows\CurrentVersion\RunOnce •Software\Microsoft\Windows\CurrentVersion\RunOnceEx •Software\Microsoft\Windows\CurrentVersion\RunOnce\Setup •Software\Microsoft\Windows\CurrentVersion\RunOnceEx\Setup •Software\Microsoft\Windows\CurrentVersion\RunServices •Software\Microsoft\Windows\CurrentVersion\RunServicesOnce Autostart von Richtlinien: •Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run Konfiguration des abgesicherten Modus: •SYSTEM\ControlSetXXX\Control\SafeBoot\Minimal •SYSTEM\ControlSetXXX\Control\SafeBoot\Network Parameter des Sitzungs-Managers: •System\ControlSetXXX\Control\Session Manager\SubSystems, Windows Systemdienste: •System\CurrentControlXXX\Services |

|

Wenn bei der Installation wichtiger Microsoft-Updates bzw. bei der Installation und Ausführung von Programmen (darunter auch Defragmentierungsprogrammen) Probleme auftreten, deaktivieren Sie vorübergehend den Präventivschutz. |

Schutz vor Exploits

Mit dieser Option sperren Sie schädliche Objekte, die Schwachstellen in gängigen Anwendungen ausnutzen. Wählen Sie in der Dropdown-Liste das gewünschte Schutzniveau vor Exploits aus.

Schutzniveau |

Beschreibung |

|---|---|

Ausführen von nicht autorisiertem Code verhindern |

Diese Option verhindert, dass Angreifer oder Schadprogramme unbefugten Zugriff auf kritische Bereiche des Betriebssystems durch Ausnutzung von Schwachstellen erlangen. |

Interaktiver Modus |

Wenn ein schädliches Objekt versucht, sich unbefugten Zugriff auf die kritischen Bereiche des Betriebssystems durch Ausnutzung von Schwachstellen zu verschaffen, gibt Dr.Web die entsprechende Warnmeldung aus. Lesen Sie die angezeigten Informationen durch und wählen Sie eine Aktion aus. |

Ausführen von nicht autorisiertem Code zulassen |

Diese Option erlaubt die Ausführung eines nicht autorisierten Codes. Beachten Sie bitte, dass eventuelle Schwachstellen zum Erlangen unbefugten Zugriffs auf kritische Bereiche des Betriebssystems ausgenutzt werden können. |